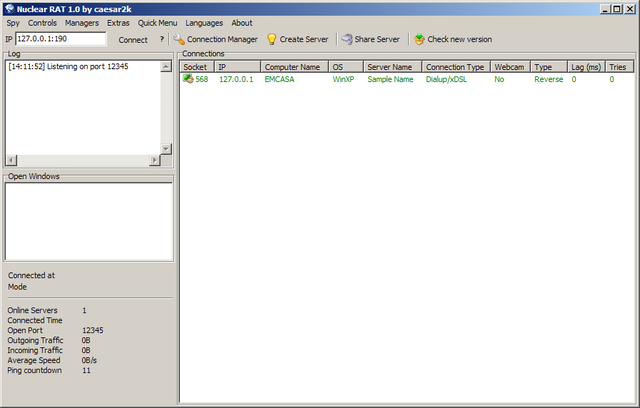

Videotutorial RAT (Troyano de Acceso Remoto) - Fundamentos de la ciberseguridad para profesionales IT | LinkedIn Learning, antes Lynda.com

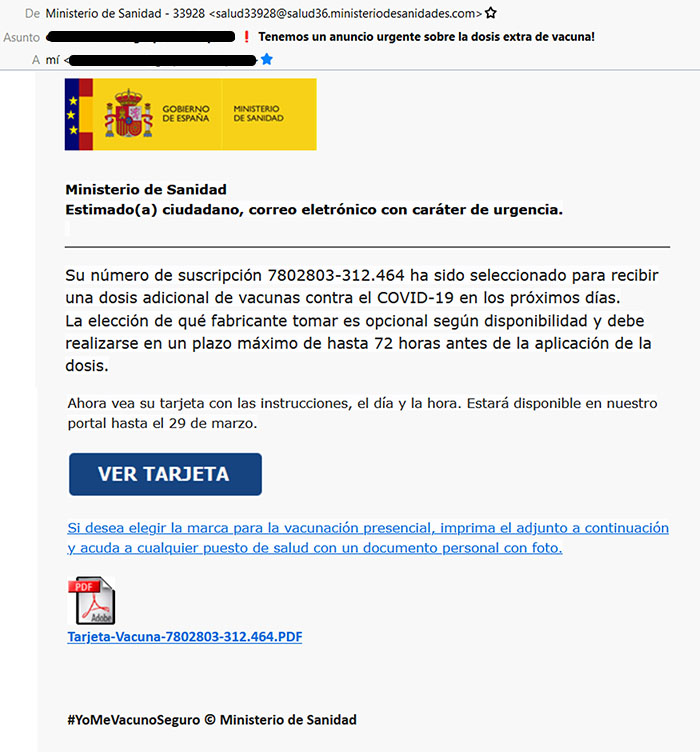

Cuidado con el Qbot, el virus troyano que secuestra hilos de correo electrónico para obtener credenciales

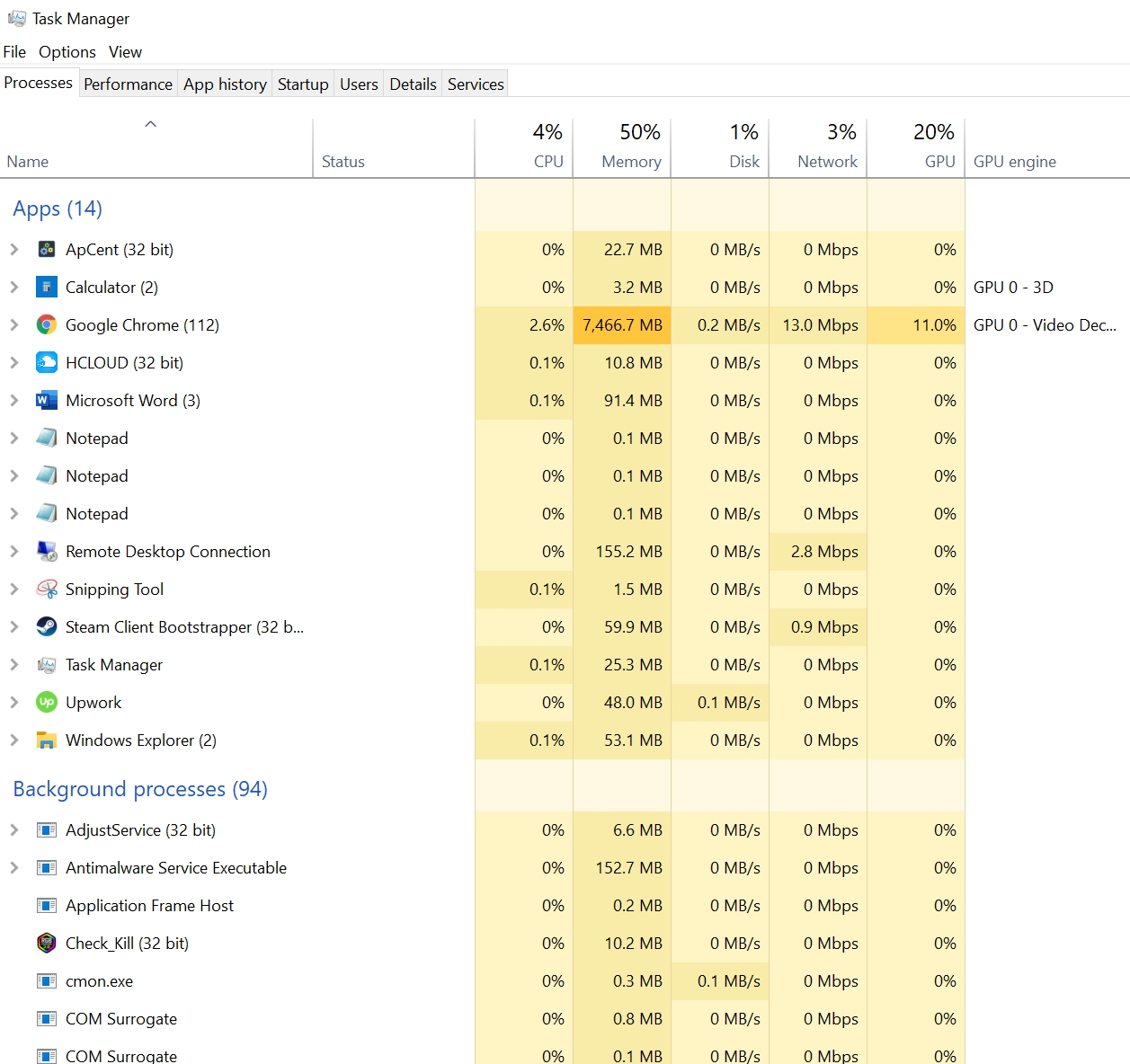

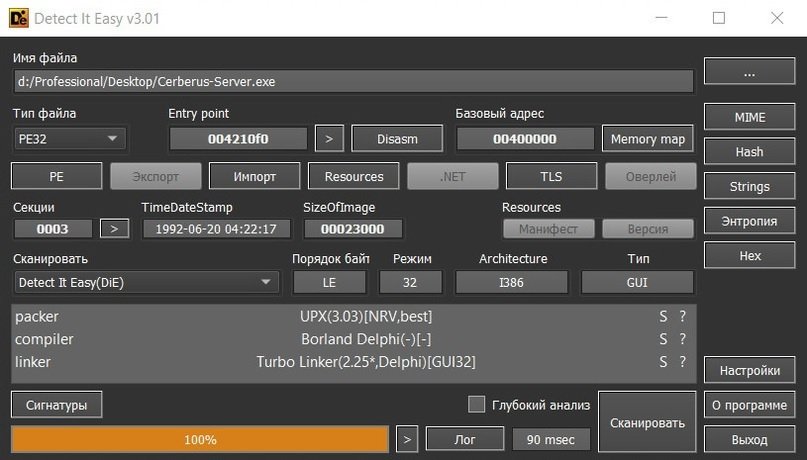

WSHRAT: troyano de acceso remoto capaz de realizar múltiples acciones en un equipo infectado | WeLiveSecurity

TOP 6: Los troyanos de acceso remoto (RAT) más utilizados por los hackers rusos. Cuál es el mejor según los expertos en análisis de malware

OmniRAT ¿Herramienta de acceso remoto o troyano para control total? » MuySeguridad. Seguridad informática.